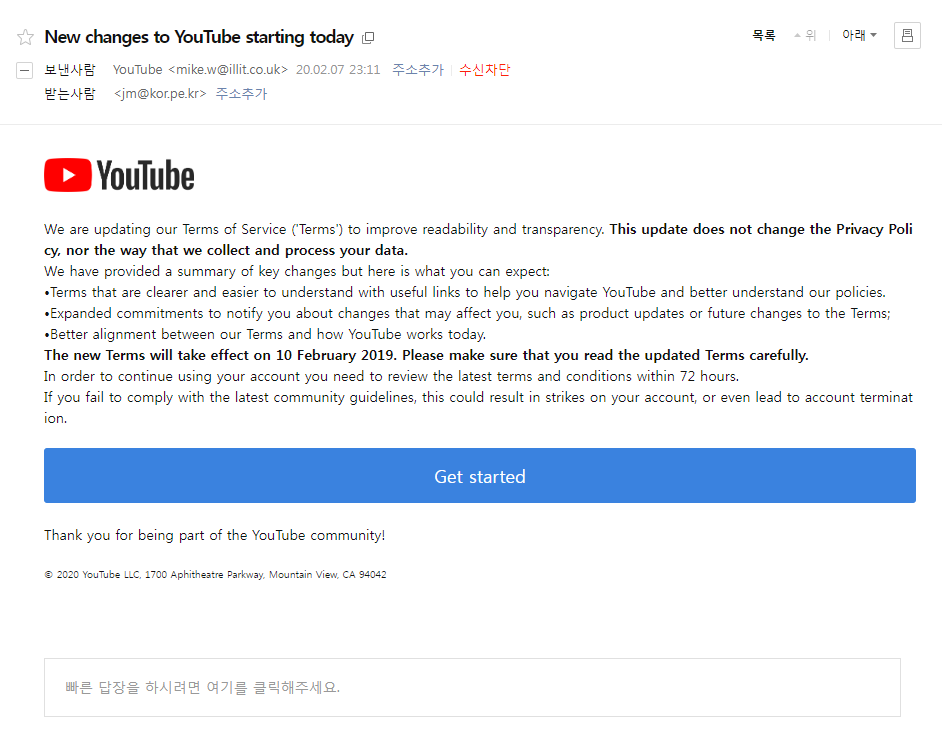

요즘 내 유튜브 계정을 해킹하려고 시도하는 놈이 계속 해킹 메일을 보낸다.

가짜 로그인 페이지가 잘 통하지 않는다고 생각한 모양인지, 특수한 경로로 링크가 된 메일을 보내왔다.

메일을 보낸 사람의 주소는 해킹 피해자일 확률이 높다.

Get Started 라는 버튼이 링크하고 있는 주소를 알아보았다.

https://accounts.google.com/o/oauth2/v2/auth?prompt=none&auto_signin=True&access_type=online&state=%7B%22csrf_token%22%3A1%2C%22return_url%22%3A%22https%3A%5C%2F%5C%2Faccounts-channel.com-tube.pro%5C%2F%3Fidentifier%3Dam1Aa29yLnBlLmty%26_1581084712%22%7D&redirect_uri=https%3A%2F%2Fwww.tensorflow.org%2Foauth2callback&response_type=code&client_id=157101835696-ooapojlodmuabs2do2vuhhnf90bccmoi.apps.googleusercontent.com&scope=openid+https%3A%2F%2Fwww.googleapis.com%2Fauth%2Fuserinfo.email+https%3A%2F%2Fwww.googleapis.com%2Fauth%2Fgoogledevelopers+https%3A%2F%2Fwww.googleapis.com%2Fauth%2Fuserinfo.profile&1581084712

위 주소인데, URL Decode 를 하면..

https://accounts.google.com/o/oauth2/v2/auth?prompt=none&auto_signin=True&access_type=online&state={"csrf_token":1,"return_url":"https:\/\/accounts-channel.com-tube.pro\/?identifier=am1Aa29yLnBlLmty&_1581084712"}&redirect_uri=https://www.tensorflow.org/oauth2callback&response_type=code&client_id=157101835696-ooapojlodmuabs2do2vuhhnf90bccmoi.apps.googleusercontent.com&scope=openid+https://www.googleapis.com/auth/userinfo.email+https://www.googleapis.com/auth/googledevelopers+https://www.googleapis.com/auth/userinfo.profile&1581084712

가 나온다.

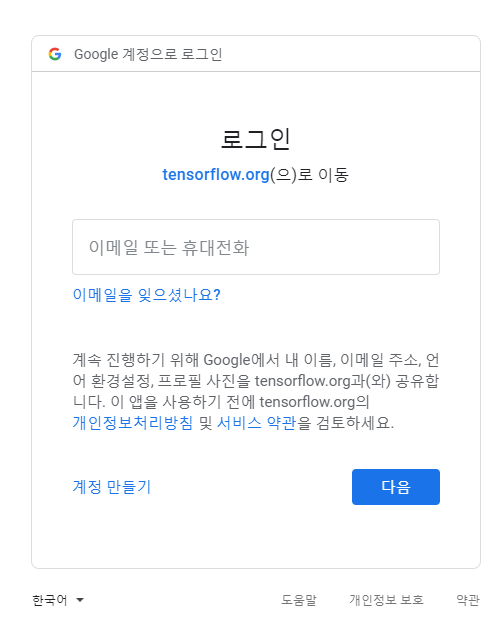

중간에 포함된 링크에 접속을 하면, 특정 웹사이트가 내 계정에 대한 권한을 얻도록 되어있다. (안전을 위하여 시크릿 모드로 접속 하였다.)

대충 살펴보면 링크를 클릭하면 URL 이 리다이렉션 되면서 특정 사용자(tensorflow.org)를 관리자로 자동 추가되게끔 하는 순서인 듯 하다.(굵게 표시한 부분) 이를테면 페이스북에서 특정 프로그램에 자동으로 권한을 줘서 내 페이스북을 쥐락펴락 할 수 있도록 하는 것과 같은 방식인 듯 하다.

이런 이메일을 받은 경우, 링크를 클릭하기만 해도 유튜브 계정 권한이 특정 사용자에게 넘어갈 수 있다.

tensorflow.org 의 특정 사용자가 내 채널에 동영상을 올릴 권한을 얻게 되면, 커뮤니티가이드에 저촉될 만한 영상을 업로드하는 경우 채널이 삭제되게 된다.

정 궁금하다면, 버튼에서 마우스 오른쪽 버튼을 눌러서 시크릿 모드에서 링크를 클릭하거나, 구글 계정이 로그아웃 된 상태에서 링크를 눌러야 안전하다.

즉, 유튜브 채널에 공개해 둔 이메일은 구글 메일이 아닌 다른 메일로 해 두어야 안전하다는 의미이다.

링크를 시크릿 모드에서 클릭하면 여러 페이지들이 리다이렉션 된 후, (로그인 정보가 없으므로) 가짜 로그인 창이 뜬다.

해당 가짜 로그인 창을 새로고침하면 오류메세지가 뜨는 것으로 보아, 특정 리퍼러나 파라메터가 없으면 가짜 로그인 창을 보여주지 않도록 되어 있는 것 같다. (가짜 로그인 페이지의 URL 을 신고했을 때, 신고된 URL 에 접속하면 오류메세지를 보여줌)

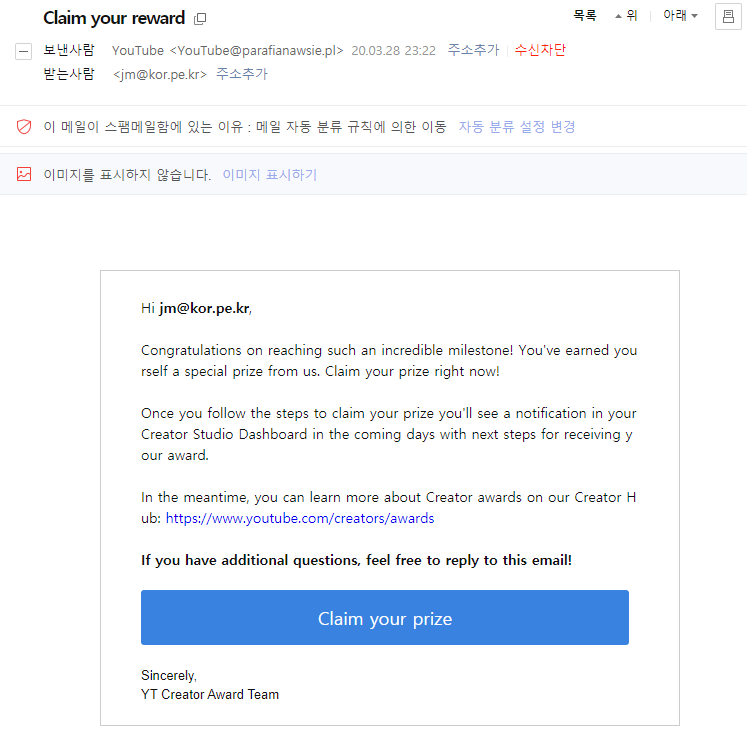

------------------------------------- 2020.03.29 추가 -----------------------------------

이제는 해커들이 하루에 2통씩 해킹 메일을 보낸다.

파란색으로 링크된 글자에 마우스를 가져다 대면, 다른 주소를 링크하고 있다는 것을 알 수 있다.

아마도 계정에 로그인된 상태에서 클릭하면 계정에 해를 끼칠 것 같은 느낌이다.

역시나 링크를 클릭하면 instancesproton@yahoo.com 를 사용자로 추가하는 링크인듯 하다.

해커는 나중에 동영상을 불특정 다수에게 홍보해야 하는 사람에게 판매할 것이고, 채널 주인 몰래 동영상이 업로드되는 등의 일이 일어날 것이라고 생각할 수 있다.

결론 :

1. 유튜브 계정에 공개해 놓는 비지니스용 이메일은 구글 계정 이외의 것으로 하고, 수상한 메일은 링크라도 클릭하지 말아야 한다.

2. 해킹 URL 을 메일 내의 이미지주소로 해 두었다면, 메일을 읽어들이면서 이미지가 읽혀지고, 해킹 URL 이 실행되어버리는 결과가 올 수 있으니, 정 궁금하다면 스팸함으로 옮긴 후, 이미지가 표시되지 않도록 해서 보는 것이 안전하다.

3. 유튜브에서 공식적으로 보내는 메일은 지메일로 받고, 기타 비지니스 관련 메일은 지메일이 아닌 다른 계정에서 받도록 설정해 두면, 타 계정(비지니스용)에 유튜브 어쩌고 하는 메일이 온 경우 100% 가짜이므로 바로 삭제하면 된다.

지금은 구글 계정의 해킹 시도를 하고 있지만, 이런 방법은 네이버나 다음 등에서 카페의 관리권한을 얻는 것에도 응용될 수 있다. 특정 사용자를 카페 관리자로 추가하는 링크를 만들어서, 카페 주인장의 이메일로 보내고 카페 주인장이 메일을 열어 링크를 클릭하면 특정사용자가 카페의 관리자가 되는 형식이다. 이후 카페는 스팸글로 도배되거나 카페 전체메일로 스팸메일이 발송되는 등의 일이 일어날 수 있다.

이런 일을 당하지 않기 위해서는 개인홈페이지나 카페에서 관리권한을 가진 사용자는 글을 읽지 않고 메일도 받지 않는 것이 좋다. 전체관리권한을 가지지 않는 아이디를 통해서 메일을 받거나 스팸글 삭제 등을 해야 한다.

'낙서장' 카테고리의 다른 글

| 오늘도 KBS 수신료는 소중한 곳에 쓰이는구나. (KBS 수신료 강제징수를 거부합니다.) (1) | 2021.02.01 |

|---|---|

| 징글징글한 선거 스팸 (0) | 2020.04.10 |

| 지긋지긋한 영문 스팸.. (0) | 2019.10.05 |

| 일본산 불매운동 (4) | 2019.07.16 |

| 운전하다가 터널에서 할아버지 칠 뻔함. (5) | 2018.03.17 |